sexta-feira, 31 de maio de 2013

[certificacao_capm] Podcast da semana e Área de Sugestões de Livros

[Palestra] A palestra será daqui a pouco, não perca!

| ||||||||||||||||

quarta-feira, 29 de maio de 2013

A aplicação da TI Verde no dia a dia das empresas

A aplicação da TI Verde no dia a dia das empresas

Tecnologia da Informação Verde (ou IT Green, no inglês) é um conceito que foi criado há alguns anos para mostrar a intenção das empresas que trabalham com TI em diminuir os impactos ambientaiscausados por elas. A tendência mundial abrange desde a diminuição no consumo de energia elétrica até a redução na emissão de carbono.

A IT Green visa fazer com que as empresas se tornem sustentáveis a partir da adoção de práticas efetivas que colaboram com a saúde do Planeta. Com isso, mostram aos seus clientes, funcionários e fornecedores sua preocupação e comprometimento com o meio ambiente.

Para que uma companhia adote este conceito, é preciso pensar grande e criar práticas capazes de fazer com que o uso da tecnologia não auxilie tanto nos danos à Terra. Para isso, é necessário levar em conta desde a fabricação de cada um dos produtos e recursos que utiliza até a sua administração e aplicação na rotina de trabalho. A escolha consciente no uso de substâncias tóxicas que podem vir a contaminar o solo quando descartadas também é levada em conta.

No emprego da TI Verde, além da emissão de gás carbônico, fatores como o redução no consumo de energia e consequente diminuição do calor gerado por máquinas são fundamentais. No meio corporativo, algumas mudanças simples podem colaborar para que isso aconteça e a virtualização de determinados processos é comumente citada como um dos métodos mais eficazes.

A utilização de serviços de Comunicação Unificada auxilia principalmente na redução do gás carbônico, mas se bem empregado também pode diminuir o consumo de energia dentro de uma corporação. Ao dispensar deslocamentos, o carbono que seria emitido pelos meios de transporte é evitado, bem como a aceleração do efeito estufa e da poluição.

Estima-se que para cada reunião presencial realizada seria preciso plantar aproximadamente nove árvores a fim de compensar as mais de 1.720 toneladas de gás carbônico emitidas em uma viagem de ida e volta entre o Rio de Janeiro e Nova York, por exemplo.

Em termos de responsabilidade ambiental, qualquer empresa é capaz de usufruir dos recursos da UC e ainda diminuir consideravelmente seus gastos com a locomoção de pessoas. Escolher os produtos adequados e se informar antes de introduzir determinada máquina ou procedimento administrativo na empresa é fundamental para que a companhia esteja de acordo com as "regras" da Tecnologia da Informação Verde. Pesquise e coloque no papel tudo o que pode ser substituído ou mudado. Quando o assunto é IT Green, são atos aparentemente simples que fazem a diferença.

[Dicas-L] dfc: verificar taxa de uso em disco

URL deste artigo: http://www.Dicas-L.com.br/dicas-l/20130529.php

|

dfc: verificar taxa de uso em disco

Colaboração: Rubens Queiroz de Almeida

Data de Publicação: 29 de maio de 2013

O comando nativo para exibição das partições e informações a elas associadas é o comando df. O comando dfc, de autoria de Robin Hahling, propicia uma interface mais agradável, com mais opções, para estas informações.

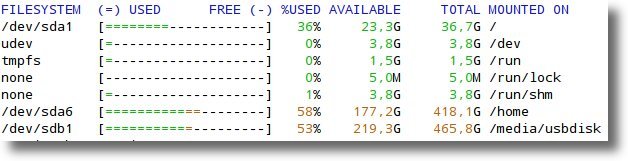

Quando invocado sem argumentos, a saída gerada é algo como:

|

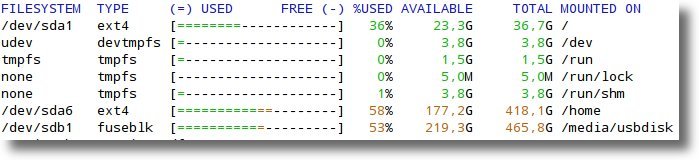

Com a opção "-T" (dfc -T) a saída gerada exibe também os tipos de partições (ext2, ext3, etc.):

|

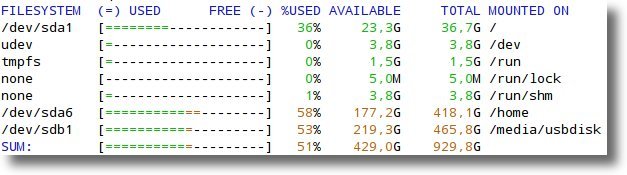

A opção "-s" (dfc -s) exibe, na última linha, o total de espaço em disco disponível e ocupado:

|

Instalação e uso

Muitas distribuições já possuem este pacote em sua forma pré-compilada. Para as demais distribuições, basta baixar o programa do site do desenvolvedor e compilá-lo.

- Downloads: http://projects.gw-computing.net/projects/dfc/files

- Download do código fonte (versão mais recente em 28 de maio de 2013): http://projects.gw-computing.net/attachments/download/68/dfc-3.0.2.tar.gz

- Expandir e compilar o aplicativo:

tar xvzf dfc-3.0.2.tar.gz -C /usr/local/src cd /usr/local/src cmake make make install

O aplicativo cmake pode não estar disponível em seu sistema, mas faz parte da maior parte das distribuições GNU/Linux. Neste caso, basta instalá-lo usando o gerenciador de pacotes de seu sistema.

Se você preferir usar o comando dfc em lugar do comando df, basta inserir a seguinte linha no arquivo .bashrc:

alias df="dfc"

[Dicas-L] Agenda Livre - Certificação ZABBIX em Porto Alegre (Jun/13)

|

Certificação ZABBIX em Porto Alegre (Jun/13)

Colaboração: Vanessa Ramires

Data de Publicação: 29 de Maio de 2013

Unirede Soluções Corporativas, parceiro ZABBIX, e Zabbix SIA informam que o próximo treinamento oficial no Brasil irá ocorrer em Junho de 2013 em Porto Alegre.

Os cursos ZABBIX Certified Specialist e ZABBIX for Large Environments serão ministrados por Luciano Alves, único instrutor credenciado para a America Latina (língua portuguesa e espanhola). O conteúdo será focado na versão ZABBIX 2.0 abrangendo os novos recursos para o monitoramento de ambientes de TI.

"Esse treinamento irá fornecer conhecimentos profundos sobre as funcionalidades e configurações do Zabbix. Aproximadamente 40% do tempo será utilizado em aulas práticas/laboratórios. É uma grande oportunidade para aumentar o conhecimento e obter detalhes sobre as melhores práticas utilizando o Zabbix em grandes ambientes." Diz Luciano Alves

Os treinamentos (ministrados em português) serão realizados em Porto Alegre - RS.

Quando: 24 a 28 de Junho de 2013.

Para maiores informações sobre os cursos faça contato:

- Visitando a URL http://www.unirede.net/treinamentos/

- Enviando e-mail para: <treinamento (a) unirede net>

- ou ligando para 51 3012-1920 ou 11 3522-9045

Utilizam o ZABBIX empresas como PETROBRAS, SERPRO, DATAPREV, LOJAS RENNER, CEF, CPFL, Grupo ABRIL, UNICAMP, entre outros.

| Importe este compromisso para sua agenda do Google, Kolab, etc |

| Formato CSV Formato iCal |

segunda-feira, 27 de maio de 2013

[Dicas-L] nmon: Monitoração de desempenho de sistemas GNU/Linux

URL deste artigo: http://www.Dicas-L.com.br/dicas-l/20130527.php

|

nmon: Monitoração de desempenho de sistemas GNU/Linux

Colaboração: Rubens Queiroz de Almeida

Data de Publicação: 27 de maio de 2013

Quando queremos observar o desempenho de nossos sistemas GNU/Linux, o aplicativo usado com mais frequencia é o top. Entretanto, o comando nmon oferece uma interface mais intuitiva e fácil de usar.

Ao analisarmos o desempenho de um sistema, precisamos levar em conta diversos componentes, como memória RAM, acesso a disco, CPUs, acesso à rede, dentre outros.

Para invocar:

% nmon

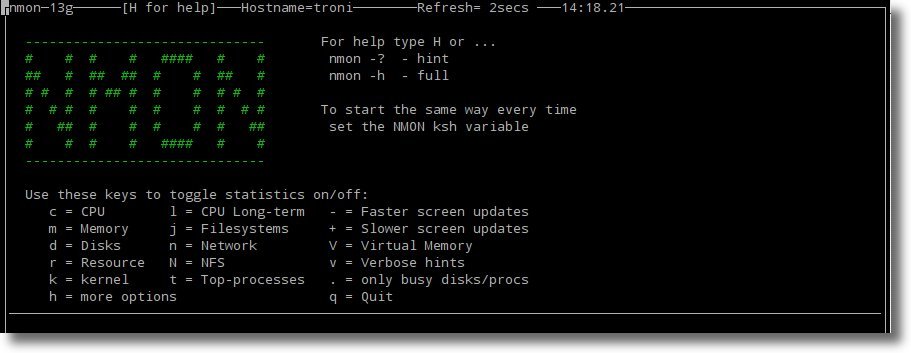

A tela inicial exibe as opções disponíveis:

|

O uso é bastante simples, basta digitar a primeira letra do componente que desejamos avaliar. A letra "c", por exemplo, exibe informações sobre uso de CPU, a letra "d" exibe informações sobre o acesso aos discos rígidos, "m" exibe informações sobre memória, e assim por diante.

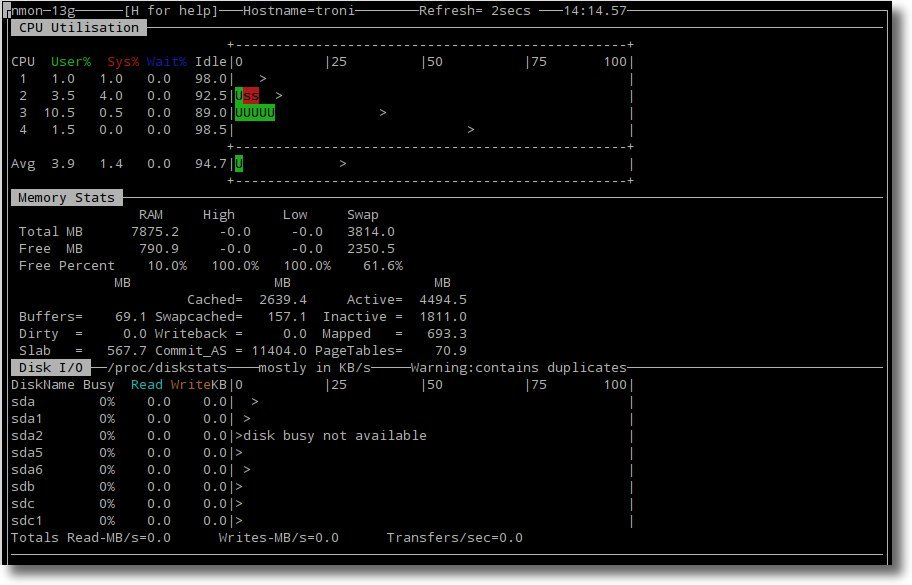

O mais interessante é que podemos exibir informações sobre vários componentes ao mesmo tempo. Na tela abaixo o programa nmon está exibindo informações sobre as CPUs, memória e uso de disco.

|

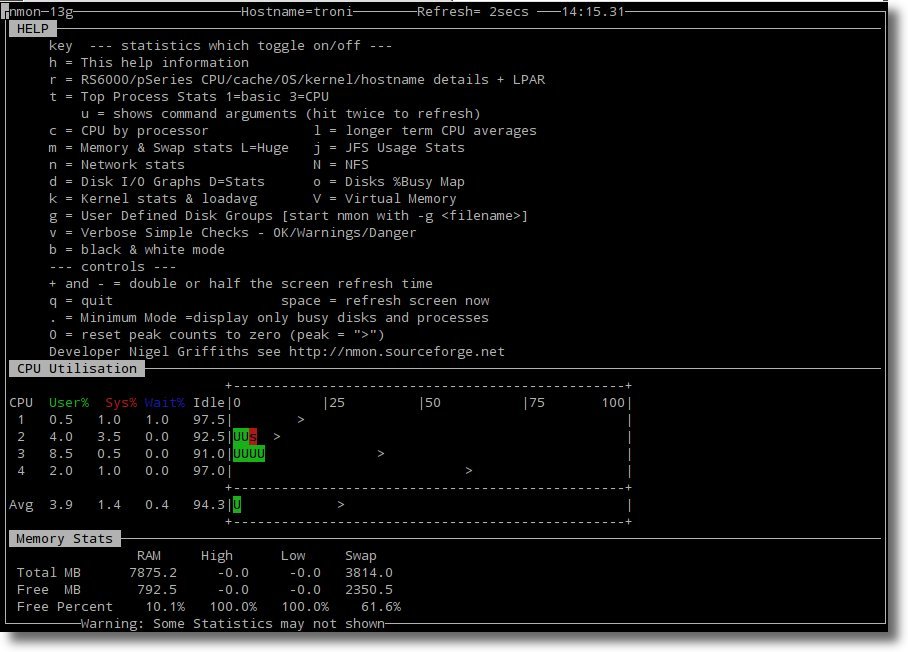

A tela de ajuda do sistema pode ser invocada a qualquer momento, basta digitar a letra "h". Consultamos então a informação que buscamos e para remover a tela de ajuda basta digitar a letra "h" mais uma vez.

|

Tem mais, os dados podem ser gravados em um arquivo csv para análise posterior e captura de dados em períodos mais longos. Os dados podem ser importados em uma planilha para análise, criação de gráficos e qualquer tipo de estudo que se deseje realizar.

Para fazer a captura dos dados, podemos, por exemplo, emitir o seguinte comando:

nmon -f -s2 -c 30

A diretiva "-f" indica ao programa nmon que os resultados devem ser gravados em um arquivo e para não exibir a interface gráfica. A diretiva "-s2" indica que os dados devem ser capturados a cada dois segundos. Finalmente, a diretiva "-c 30" indica que serão feitas 30 coletas de dados. Neste caso específico, o programa nmon será executado por 2 x 30 segundos (60 segundos) e então encerrará.

O arquivo gerado é bem simples, no formato texto, com os dados separados por vírgulas. A palavra no início da linha identifica o dado coletado.

NET,T0029,0.0,0.0,0.0,0.0,0.0,0.0,0.0,0.0, NETPACKET,T0029,0.0,0.0,0.0,0.0,0.0,0.0,0.0,0.0, JFSFILE,T0029,32.3,0.0,0.1,0.0,0.8,52.9,-nan,-nan,4.3,15.1 DISKBUSY,T0029,0.0,0.0,0.0,0.0,0.0,0.0,0.0,0.0 DISKREAD,T0029,0.0,0.0,0.0,0.0,0.0,0.0,0.0,0.0 DISKWRITE,T0029,0.0,0.0,0.0,0.0,0.0,0.0,0.0,0.0 DISKXFER,T0029,0.0,0.0,0.0,0.0,0.0,0.0,0.0,0.0 DISKBSIZE,T0029,0.0,0.0,0.0,0.0,0.0,0.0,0.0,0.0 ZZZZ,T0030,14:27:48,27-MAY-2013 CPU01,T0030,1.0,0.0,2.0,97.0 CPU02,T0030,4.0,4.0,0.0,92.0 CPU03,T0030,6.0,0.5,0.0,93.5 CPU04,T0030,4.0,0.5,0.0,95.5

Para a análise dos dados, pode-se usar uma planilha excel pré-configurada para gerar gráficos e análises. Esta planilha está disponível para download no portal DeveloperWorks, da IBM.

Referências

quarta-feira, 22 de maio de 2013

[CISCO] Quintas Quinze - Demonstração BYOD – Diga “SIM” aos dispositivos pessoais

|

|

|

| Perfil e Cadastro | Descadastrar | Aprovar Remetente | Política de Privacidade |

| Atualize seu perfil, preferências de email ou assinaturas de newsletters. | Descadastre-se das comunicações da Cisco. Você também pode responder a este email com a palavra "Remover" no assunto. | Assegure-se que nossos emails cheguem em sua caixa de entrada. | Leia nossa política de privacidade. |

| Você recebeu este e-mail porque se inscreveu para receber comunicados da Cisco em felipevid@gmail.com. | |||

| Copyright © 2012, Cisco Systems, Inc. Todos os direitos reservados. Cisco, o Cisco logo e Cisco Systems são marcas registradas da Cisco Systems, Inc. e/ou são afiliados nos Estados Unidos e outros países. Cisco Systems, Inc. 170 West Tasman Drive, San Jose, California 95134 ATTN: Corporate Marketing (SJC08/3/4) | |||

terça-feira, 21 de maio de 2013

[Dicas-L] A sua senha é segura?

|

A sua senha é segura?

Colaboração: Rubens Queiroz de Almeida

Data de Publicação: 21 de maio de 2013

A Intel montou um site em que você pode avaliar o nível de segurança da sua senha. É claro que você deve fazer o teste usando uma senha diferente da sua, é claro, mesmo que o site afirme categoricamente que as senhas não são armazenadas. Antes prevenir do que remediar, não é?

Eu coloquei uma senha parecida com a minha e fiquei tranquilizado, o site afirmou que demoraria 25.893.602 anos para que um computador quebrasse a minha senha.

|

Eu fiz alguns testes com algumas senhas muito utilizadas:

Senha: abc123abc

|

Senha: johnwayne

|

Senha: JohnWayne

|

Vejam só que interessante, apenas utilizando letras maiúsculas para o nome JohnWayne o tempo para quebrar a senha passou de 0 segundos para 6 dias. Medidas simples podem colaborar para lhe dar um pouco mais de segurança, mesmo que a sua escolha de senha seja péssima, como neste exemplo.

Este site faz parte de uma promoção da Intel que irá sortear alguns computadores para os participantes, mas infelizmente, apenas residentes nos EUA podem participar.

Para fazer o teste de segurança de sua senha visite o endereço https://www-ssl.intel.com/content/www/us/en/forms/passwordwin.html

IMPORTANTE: NÃO USE A SUA SENHA VERDADEIRA.

Engenheiro consultor especializado em segurança de redes. Formado em engenharia elétrica com especialização em computadores pela Faculdade de Engenharia Industrial.

Engenheiro consultor especializado em segurança de redes. Formado em engenharia elétrica com especialização em computadores pela Faculdade de Engenharia Industrial.